IPķāÃ―ówŨÓÏĩ―yĢĻIMSĢĐ[1]ĘĮĩÚČýīúËĘ―MŋĢĻ3GPPĢĐÔÚRelease 5ëAķÎĖáģöĩÄŌŧé_·ÅĩÄūW―jžÜĄĢÓÉÓÚIMSūW―jūßÓÐŋØÖÆšÍIÕ·ÖëxĄĒ―ÓČëoęPĄĒ―yŌŧŋØÖÆĩČĖØücĢŽ3GPPĄĒøëHëÐÅÂÃËßhģĖÍĻÐÅËĘŧŊ―MŋĢĻITU-TĢĐĩČËĘ―MŋÃũī_IMSéÏÂŌŧīúūW―jĩÄšËÐÄĢŽÓÉIMSĖáđĐV·šĩÄŧųÓÚIPĩÄŠÓ÷þÕĄĢëSÖøIÕĩÄé_ÕđĢŽIÕ°ēČŦÐÔšÍÓÃôówōŨĩÃÔ―íÔ―ÖØŌŠĢŽGBAĘĮŌŧ·NÍĻÓÃŌý§žÜ[2]ĢŽŋÉŠÓÃÓÚIMSūW―jĢŽ―âQÓÃô―KķËĢĻUEĢĐÅcŠÓ÷þÕÆũĢĻASĢĐÖŪégÏāŧĨÕJŨCĩÄ°ēČŦî}ĢŽēĒĖáÉýÓÃôIÕówōĄĢ

ÎÄÕÂÉîČë·ÖÎöÁËÍĻÓÃŌý§žÜĢĻGBAĢĐšÍIMSūW―jĩÄžžÐgĖØücĢŽēĒÄ―KķË°ēČŦĄĒËã·Ļ°ēČŦĄĒÏōÁŋŲYÔīđēÏíĩČ―ĮķČĶGBAÔÚIMSūW―jÖÐĩÄŠÓÃĖáģöÁË―ĻŨhĄĢ

1 GBAÔÚIMSÖÐĩÄŠÓÃ

1.1 GBAžÜ

ëSÖøąķāIÕĩÄé_ÕđĢŽß\ IÉĖšÍÓÃôķžÐčŌŠŋÉŋŋĩÄÕJŨCCÖÆíąĢŨCIÕĩĚϷĻĘđÓÃĄĢÓČÆäĘĮÔÚ3G/4GIÕÖÐĢŽšÜķāŠÓÃķžÐčŌŠUEšÍASÖŪégßMÐÐ―ŧŧĨĢŽČįIÕžĪŧîĄĒIÕÔOÖÃĄĒIÕÔLĩČĄĢéÁËąĢŨCIÕŠÓÃĩÄ°ēČŦÐÔĢŽūÍŌŠĮóÔÚUEšÍASÖŪégßMÐÐëpÏōÕJŨCĄĢČįđûUEšÍASÖą―Ó―ŧŧĨĢŽīæÔÚÉĀÖØî}ĢšUEšÍÃŋASÖŪégķžŌŠßMÐЊÁĒĩÄÕJŨCĢŽ°üĀĻÕJŨCCÖÆĩÄ

fÉĖĄĒÃÜčĩÄđÜĀíĢŧUEÃŋīÎĩĮęēŧÍŽĩÄASĢŽķžÐčŌŠÝČëÃÜčĢŽÓÃôówōēîĄĢ

ŌōīË3GPPËĘ―MŋĖáģöÁËÍĻÓÃÕJŨCžÜĩÄļÅÄîĢŽÆäÖÐGBAūÍĘĮŌŧ·NŧųÓÚđēÏíÃÜčĩÄÍĻÓÃÕJŨCžÜĄĢGBAĘđÓÃÕJŨCÅcÃÜč

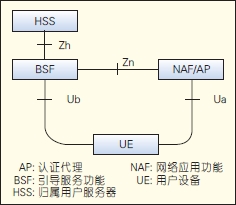

fÉĖĢĻAKAĢĐéUEšÍūW―jÖŪégĖáđĐŌŧ·NÃÜčđēÏíĄĒÏāŧĨÕJŨCšÍIÕąĢŨoĩÄCÖÆĢŽūßÓÐÝ^ļßĩÄ°ēČŦÐÔšÍÍĻÓÃÐÔĄĢGBAžÜČįD1ËųĘūĢŽÆäÖÐŌýČëÁËŌý§·þÕđĶÄÜĢĻBSFĢĐĄĒūW―jŠÓÃđĶÄÜĢĻNAFĢĐūWÔŠŌÔž°ÕJŨCīúĀíĢĻAPĢĐūWÔŠ[2-7]ĄĢ

ŌÔÏÂĘĮGBAžÜÖÐļũßÝówĩÄūßówđĶÄÜĢš

ĢĻ1ĢĐBSFĄĢBSFŨũéŌý§·þÕđĶÄÜĢŽĖÓÚÓÃôĩÄwŲūW―jĄĢBSFÍĻß^Zh―ÓŋÚÄwŲÓÃô·þÕÆũĢĻHSSĢĐŦ@ĩÃGBAĩÄÓÃô°ēČŦÔOÖÚÍAKAÕJŨCÏōÁŋĢŽēĒÍęģÉĶUEĩÄÕJŨCĢŽ―ĻÁĒđēÏíÃÜčĢĻKsĢĐĄĢ

ĢĻ2ĢĐNAFĄĢNAFŨũéūW―jŠÓÃđĶÄÜĢŽÏāŪÓÚŠÓ÷þÕÆũASĄĢNAFĘÕĩ―UEÕĮóšóĢŽÐčŌŠÍĻß^Zn―ÓŋÚÄBSFŦ@ČĄUEšÍBSFŌý§ß^ģĖ

fÉĖÍęģÉĩÄÃÜčÐÅÏĒĢŽēĒÍęģÉĶUEĩÄÕJŨCĄĢ

D1 GBAžÜ

ĢĻ3ĢĐAPĄĢAPŨũéÕJŨCīúĀíđĶÄÜĢŽŌŧ°ãēŋĘðÔÚUEšÍASÖŪégĄĢAPīúĀíASÍęģÉĶUEĩÄÕJŨCĢŽČŧšóAPÞD°lUEÕĮó―ŧÓÉASĖĀíĄĢ

ĢĻ4ĢĐHSSĄĢËųÓÐĩÄÓÃô°ēČŦÔOÖÃĄĒÓÃôĖīaĄĒÕJŨCÏōÁŋķžīæĶÔÚHSSÖÐĢŽHSSÖ§ģÖÍĻß^Zh―ÓŋÚĢŽ·ĩŧØÕJŨCÏōÁŋ―oBSFūWÔŠĄĢ

ĢĻ5ĢĐUEĄĢUEÐčŌŠÖ§ģÖAKA/HTTP Digest

fŨhĢŽēĒĮŌÄÜōÅcŌý§·þÕđĶÄÜëpÏōÕJŨCŪaÉúKsĢŽßMķøļųþKsĢŽŪaÉúŅÜÉúÃÜčKs_NAFĢŽÔŅÜÉúÃÜčtÓÃÓÚUEšÍNAF/APÖŪégËųßMÐÐĩÄëpÏōÕJŨCĄĢ

GBAÁũģĖŌŧ°ã°üĀĻÉē―óEĢš

ĢĻ1ĢĐĖÐÐŌý§ÕJŨCÁũģĖĄĢÍĻß^AKA

fŨhŽFBSFÅcUEÖŪégßMÐÐĩÄëpÏōÕJŨCĢŽŪÕJŨCģÉđĶšóĢŽUEšÍBSFíÓÐKsĄĢ

ĢĻ2ĢĐĖÐÐIÕÔLÁũģĖĄĢUEÅcūW―jŠÓÃđĶÄÜ/APÖŪégÍĻß^KsËųŪaÉúĩÄKs_NAFíÍęģÉĶÓÃô―KķËĩÄÏāęPÕJŨCĄĢ

1.2 IMSūW―j

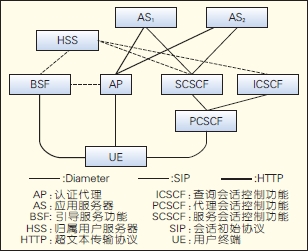

IMSūW―jēÉÓ÷ÖÓĩÄžÜĢŽ·Öé―ÓČëÓĄĒũÝÓĄĒŋØÖÆӚ͊ÓÃÓĄĢ―ÓČëÓŽFļũîÜĄĒÓē―KķËßB―Óĩ―IMSūW―jĢŧũÝÓĖáđĐūW―jšÍūW―jégĩÄßB―ÓĢŧŋØÖÆÓÖũŌŠĘĮÓÃÓÚĶþÔĩÄŋØÖÆĢŧŠÓÃÓÖ§ģÖļũ·NîÐÍĩÄŠÓ÷þÕÆũ[8-9]ĄĢ

IMSūW―jÖКô―ÐþÔŋØÖÆđĶÄÜĢĻCSCFĢĐÍęģÉĶÓÃôĩÄÕJŨCšÍšô―ÐĩÄŋØÖÆĢŧHSSĘĮÓÃôšÍIÕÐÅÏĒĩÄĩþėĢŽÍęģÉÓÃôĩþđÜĀíĄĒIÕšžsĩČđĶÄÜĢŧASĖáđĐļũîI՚͊ÓÃ[10-12]ĄĢ

1.3 GBAÔÚIMSÖÐĩÄ―MūW

ČŦIP―YĩÄIMSÏĩ―yŽFŌÆÓÅcđĖūWČÚšÏĢŽžŊĩþĄĒÕZŌôĄĒŌîlÓÚŌŧówĢŽÍÆÓß\ IÉĖÞDŨĩ―§ķāÃ―ówŠÓÚͷþÕÖÐíĄĢ

ÔÚIMSūW―jÖÐĢŽšÜķāŠÓÃķžÐčŌŠÔÚUEÅcASÖŪégßMÐÐ―ŧŧĨĢŽČįUEšÍŧųąūŅaģäIÕ·þÕÆũĢĻMMTelASĢĐÖŪégßMÐÐŅaģäIÕĩÄžĪŧîĄĒČĨžĪŧîĢŽĀýČįĮ°ÞDîĄĒÏÞÖÆîĄĒï@ĘūîIÕÔOÖÃēŲŨũĄĢēŋĘðGBAÍĻÓÃÕJŨCžÜÄÜōŌÔ―yŌŧĩÄÕJŨCCÖÆĢŽ―âQUEšÍASëpÏōÕJŨCĩÄî}ĢŽÍŽrÔöß\ IÉĖđÜŋØÄÜÁĶĄĢD2éGBAÔÚIMSūW―jÖÐĩÄ―MūWĘūŌâĢŽÆäÖÐĖūĘĮūWÔŠÅcHSSÖŪégĩÄ―ÓŋÚĢŽŧųÓÚDiameter

fŨhĢŧīÖūąíĘūGBAžÜĩÄęPæI―ÓŋÚĢŽŧųÓÚģŽÎÄžþũÝ

fŨhĢĻHTTPĢĐĢŧžūąíĘūIMSęPæI―ÓŋÚĢŽŧųÓÚþÔģõĘž

fŨhĢĻSIPĢĐ

fŨhĄĢ

1.4 GBAÔÚIMSÖÐĩÄŠÓÃ

UEÔÚIMSūW―jÖÐßMÐКô―ÐĄĒķĖÐÅĩČIÕÖŪĮ°ĢŽĘŨÏČÐčŌŠßMÐÐIMSūW―jŨĒÔĄĢIMSūW―jŨĒÔß^ģĖŌēĘĮUEšÍIMSūW―jëpÏōÕJŨCĩÄß^ģĖĄĢūßówíÕfĢŽŪUE―ß^īúĀíþÔŋØÖÆđĶÄÜĢĻPCSCFĢĐšÍēéÔþÔŋØÖÆđĶÄÜĢĻICSCFĢĐrĢŽþÏō·þÕþÔŋØÖÆđĶÄÜĢĻSCSCFĢĐ°lËÍŨĒÔÕĮóĢŽSCSCFtÄHSSŦ@ČĄÓÃôĩÄAKAÕJŨCÏōÁŋĢŽēĒēÉÓÃAKAMD5ÕJŨCËã·ĻĢŽÍęģÉĶUEĩÄÕJŨCĢŽß@ß^ģĖÍĻģĢ·QéIMS-AKAĄĢÕJŨCÁũģĖšÍUEÅcBSFÖŪégĩÄŌý§ÕJŨCÁũģĖîËÆĢŽÖũŌŠēîŪČįD2ËųĘūĄĢUEšÍSCSCFÖŪégŧųÓÚSIP

fŨhĢŽUEšÍBSFÖŪégŧųÓÚHTTP

fŨhĄĢ

ÔÚIMSūW―jGBAžÜÖÐĢŽUEÅcAS―ŧŧĨßMÐÐIÕžĪŧîĩČēŲŨũrĢŽĘŨÏČÍĻß^BSFßMÐÐŌý§ÕJŨCÁũģĖĢŽÔÁũģĖÍĻģĢ·QéGBA-AKAĢŽČŧšóUEÍĻß^APÏōAS°lËÍIÕēŲŨũÕĮóĢŽAPÏōBSFŦ@ČĄŅÜÉúÃÜčĩČÐÅÏĒĢŽÍęģÉĶUEĩÄÕJŨCĄĢ

ÔÚIMSūW―jÖÐēŋĘðGBAÍĻÓÃÕJŨCžÜĢŽÐčŌŠąÜÃâÃŋASķžŌŠĖáđĐŠÓÐĩÄÕJŨCCÖÆĢŽÍŽrÔÚŌŧķĻģĖķČÉÏŌēÔöÁËß\ IÉĖđÜŋØÄÜÁĶĄĢ

2 GBAÔÚIMSÖÐĩÄŠÓ÷ÖÎö

ÄŋĮ°IMSūW―jÔÚđĖūWļÄÔėĄĒVoLTEîIÓōĩÃĩ―V·šŠÓÃĢŽĩŦGBAÔÚIMSūW―jÖЊÓÃßŲÓÚĖ―ËũëAķÎĄĢÏÂÃæūÍGBAÔÚIMSūW―jŠÓÃÖÐŋÉÄÜģöŽFĩÄŌŧÐĐĮérĢŽēĒ―YšÏß\ IÉĖĩÄŋž]ĢŽĶ―KķË°ēČŦĄĒËã·Ļ°ēČŦĄĒÏōÁŋđēÏí3·―ÃæßMÐÐÖØüc·ÖÎöĄĢ

2.1 ―KķË°ēČŦ·ÖÎö

ÔÚGBAžÜÖÐĢŽ―KķË°üšŽÉēŋ·ÖĢšŌÆÓÔOäĢĻMEĢĐšÍÓÃôŨReŋĻĄĢČôMEĘĮŌŧŋÉÐÅĩÄÔOäĢŽÓÉÓÚKsšÍKs_NAFĩÄÓËãķžŌĀŲÓÚŋÍôŨReÄĢKĢĻSIMĢĐŋĻēĒąĢīæÔÚSIMŋĻÖÐĢŽÄĮÃīÎŌÕJéŧųÓÚSIMŋĻĩÄGBA·―°ļĘĮ°ēČŦĩÄĄĢ

ČôMEĘĮ·Į·ĻÔOäŧōĘĮđĨôÕßķĻÖÆĩÄ―KķËĢŽtŋÉÄÜģöŽFMEÖą―ÓÕ{ÓÃSIMŋĻēĒĩÃĩ―KsĢŽŽFSIMŋĻĩÄÍÓÚÍðÓÃĢŽūßówÁũģĖ

ĒŌD3ĄĢÔÚŌý§ÕJŨCëAķÎĢŽME―ÓĘÕĩ―ëSCĩĢĻRANDĢĐšóĢŽēŧÕ{ÓÃSIMŋĻĩÄGBAÄĢKĢŽķøĘĮŌÔRANDŨũé

ĒĩÕ{ÓÃSIMŋĻÖÐĩÄAKAÕJŨCÄĢKĄĢSIMŋĻÓËãĩÃĩ―KcšÍSRESĢŽēĒ·ĩŧØ―oMEĄĢMEtĀûÓ÷ĩŧØĩÄKcĄĒSRESĢŽÄĢ·ÂÕýģĢÁũģĖÖÐSIMŋĻĩÄēŲŨũĢŽēĒÍĻß^ÓËãĩÃĩ―GBAđēÏíÃÜčKsĢ―KDF(keyĢŽKs-inputĢŽ“3gpp-gba-res”ĢŽSRES)ĢŽēĒĒKsąĢīæÔÚMEÖÐĄĢ

ÔÚIÕÔLëAķÎĢŽUEŋÉĀûÓÃKsÓËãĩÃĩ―Ks_NAFĢŽķøēŧÔŲÕ{ÓÃSIMŋĻĩÄGBAÄĢKĄĢŌōīËĢŽđĨôÕßÖŧÐčŌŠŲŲIŌŧšÏ·ĻĩÄSIMŋĻ·ÅÖÃÔÚēŧšÏ·ĻĩÄMEÖÐĢŽēĒšÏ·ĻÓŲÄģÐĐIÕĢŽĀûÓÃÉÏĘö·―·ĻŦ@ĩÃKsšÍKs_NAFĢŽēĒĮŌĒKsšÍKs_NAFķĻÖÆÔÚ·ÂÔėĩÄŋÍôķËÜžþÖÐĢŽđĐËûČËÏÂÝdĘđÓÃĄĢČôÔIÕé°üÔÂîÐÍIÕĢŽÄĮÃīĘđÓÃÔ·ÂÔėĩÄŋÍôķËÜžþĩÄ―KķËēŧÐčŌŠļķŲMūÍŋÉŌÔĘđÓÃÔIÕĢŽĀÖØÓ°íß\ IÉĖĩÄIÕé_ÕđĄĢ

éÁËĖáļßIMSūW―jGBAžÜ―KķËÔOäĩÄ°ēČŦÐÔĢŽąÜÃâÉÏĘöĮérĩÄģöŽFĢŽÓÐÉ·N―âQ·―°ļĢš

ĢĻ1ĢĐēÉÓÃÍĻÓÞŊģÉë·ŋĻĢĻUICCĢĐĢŽUICCąíĘūÎïĀíŋĻĢŽŋÉŌÔ°üĀĻķā·NßÝŠÓÃĄĢÔÚUICCĮérÏÂĢŽKsĩÄ

fÉĖšÍÉúģÉČŦēŋķžÔÚUICCÖÐÍęģÉĢŽMEo·ĻŦ@ÖŠĢŽ°ēČŦÐÔļߥĢ

ĢĻ2ĢĐĶSIMŋĻ―KķËßMÐÐßmŪĩÄŌŧÏĩÁÐļÄÔėĢŽŋÉŌÔąÜÃâMEÖą―ÓÄSIMŋĻĩÃĩ―KsĩÄŋÉÄÜĄĢ

D2 GBAÔÚIMSūW―jÖÐĩÄ―MūW

D3 ·Į·ĻMEŦ@ČĄÃÜčÁũģĖ

2.2 Ëã·Ļ°ēČŦ·ÖÎö

GBAÍĻÓÃŌý§žÜÖÐēÉÓÃAKAÕJŨCĢŽAKAÕJŨCēÉÓÃÁËMD5Ëã·ĻĄĢMD5ĘĮŌŧ·NÓÃÓÚŪaÉúĩŨÖšÃûĩÄÎíÉĒÁÐËã·ĻĄĢMD5Ëã·ĻŋÉŌÔĒŌŧČÎŌâéLķČĩÄ“ŨÖđīŪ”ÍĻß^ŌŧēŧŋÉÄæĩÄŨQËã·ĻŨQģÉŌŧ128bitĩÄīóÕûĩĢŽžīĘđÄãŋīĩ―ÔīģĖÐōšÍËã·ĻÃčĘöĢŽŌēo·ĻĒŌŧMD5ĩÄÖĩŨQŧØÔĘžĩÄŨÖ·ûīŪĄĢMD5ūßÓÐÝ^šÃĩÄ°ēČŦÐÔĢŽŌŅ―V·šß\ÓÃÓÚĩŨÖšÃûĄĒÎÄžþÍęÕûÐÔōŨCŌÔž°ŋÚÁîžÓÃÜĩČîIÓōĄĢ

ÄŋĮ°MD5ŌŅ―ąŧÆÆ―âĢŽÆÆ―âĩÄÔĀíūÍĘĮŋėËŲÕŌĩ―ÅöŨēŨÖ·ûīŪĢŽÅöŨēŨÖ·ûīŪŋÉŌÔÉúģÉšÍÕæÕýĩÄÔīŨÖ·ûīŪÏāÍŽĩÄMD5īaĢŽĩŦĘĮÆÆ―âĩÄß^ģĖßĘĮ·ĮģĢĀ§ëyĩÄĄĢGBAÕJŨCžÜēÉÓÃMD5Ëã·ĻŌēīæÔÚŌŧķĻĩÄ°ēČŦë[ŧžĄĢéÁËĖáļßGBAĩÄ°ēČŦÐÔĢŽŌēÓÐÉ·N―âQ·―°ļĢš

ĢĻ1ĢĐĘđÓÃSHA-1Ëã·ĻĢŽÔËã·ĻÅcMD5ĩÄ128ÎŧžÓÃÜÏāąČĢŽĘđÓÃÁË160ÎŧžÓÃÜ·―Ę―ĢŽąČMD5°ēČŦÐÔļüļßĢŧ

ĢĻ2ĢĐÔÚMD5Ëã·ĻÖÐĢŽĘđÓÃÁËqop

ĒĩĢŽqopąíĘūMD5ÓËãĩÄÕJŨCąĢŨožeĢŽ°üĀĻŋÕĄĒauthĄĒauth-intĄĢ“authint”°ēČŦžeŨîļßĢŽĘđÓÓauth-int”ÄÜ―ĩĩÍMD5ąŧÆÆ―âĩÄļÅÂĘĄĢ

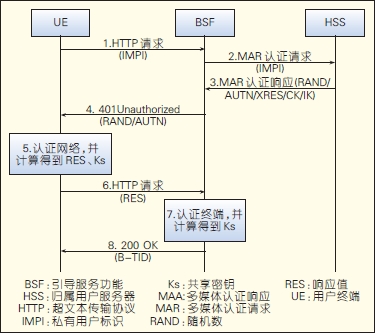

2.3 ÏōÁŋđēÏí·ÖÎöÔÚGBAÍĻÓÃÕJŨCžÜÖÐĢŽĶÓÚ―KķËŌý§ÕJŨCÁũģĖČįD4ËųĘūĢŽūßówē―óEČįÏÂĢš

ĢĻ1ĢĐUEÏōBSF°lËÍHTTPÕĮóĢŽ°üĀĻÓÃôĩÄË―ÓÐÓÃôËŨRĢĻIMPIĢĐĢŧ

ĢĻ2ĢĐBSFÍĻß^Zh―ÓŋÚĢŽÏōHSS°lËÍķāÃ―ówÕJŨCÕĮóĢĻMARĢĐÕJŨCÕĮóĢŽÕĮóÏûÏĒÖÐy§IMPIĢŧ

ĢĻ3ĢĐHSS°lËÍķāÃ―ówÕJŨCíŠĢĻMAAĢĐÕJŨCíŠÏûÏĒ―oBSFĢŽíŠÏûÏĒÖÐy§ÕJŨCÏōÁŋĢŽČįAKAčbāĩÄÎåÔŠ―MÏōÁŋRANDĄĒAUTNĄĒXRESĄĒCKĄĒIKĢŧ

ĢĻ4ĢĐBSFÔė401UnauthorizedíŠĢŽíŠÏûÏĒÖаüšŽÁËRANDšÍčbāÁîÅÆĢĻAUTNĢĐĢŽēŧy§IKĄĒCKĄĒXRESĢŧ

ĢĻ5ĢĐUEÍĻß^zēéAUTNíÕJŨCūW―jĢŽ°üĀĻzēéĘĮ·ņʧÐōĢŽÍŽrUEļųþŨÔÉíÃÜčÐÅÏĒÓËãģöCKĄĒIKšÍRESĢŽÄķøBSFšÍUEļũŨÔíÓÐđēÏíÃÜčKs=CK||IKĢŧ

ĢĻ6ĢĐUE°lËÍHTTPÕĮóĩ―BSFĢŽÆäÖаüšŽÖøUEÓËãĩÄAKAíŠÖĩĢĻRESĢĐĢŧ

ĢĻ7ĢĐBSFÍĻß^ŨÔÉíÃÜčÐÅÏĒĢŽÓËãRESÍęģÉĶUEĩÄÕJŨCĄĢČôÕJŨCģÉđĶĢŽÉúģÉKsšÍB-TIDĢŧĢĻ8ĢĐBSF°lËÍ200OKÏûÏĒĩ―UEÍĻÖŠÕJŨCģÉđĶĢŽÔÏûÏĒÖаüšŽBTIDĄĢīËÍâĢŽÔÚß@200OKÏûÏĒÖÐßŌŠ°üšŽđēÏíÃÜčKsĩÄÉúīæÆÚĄĢ

ÉÏĘöGBA-AKAÁũģĖšÍIMS-AKAĢĻUEÔÚIMSūW―jŨĒÔÁũģĖĢĐūßÓÐđēÍŽĩÄĖØücĘĮBSFšÍSCSCFĩÄAKAÕJŨCÏōÁŋķžĘĮÄHSSÏÂÝdĄĢ

ÄŋĮ°ß@·NCÖÆĢŽīæÔÚÉî}Ģš

ĢĻ1ĢĐGBA-AKAšÍIMS-AKAąËīË·ÖëxĮŌŠÁĒĢŽÍŽŌŧ―KķËÐčŌŠĘđÓÃēŧÍŽĩÄAKAÕJŨCÏōÁŋĢŽÔöžÓÁËŲYÔīĩÄÏûšÄĢŧ

ĢĻ2ĢĐÄŋĮ°IMS-AKAĢŽSCSCFŌŧīÎÄHSSÏÂÝd5―MAKAÕJŨCÏōÁŋĢŽGBA-AKAHÏÂÝd1―MĢŽAKAÕJŨCÏōÁŋ°üšŽÁËßfÔöĩÄÐōÁÐĖĢĻSQNĢĐĄĢÍĻģĢUEÏČÔÚIMSŨĒÔĢŽÏÂÝd5―MÏōÁŋĢŽČŧšóĖÐÐGBA-AKAĢŽÏÂÝd°üšŽŨîÐÂĩÄSQNĩÄÏōÁŋĢŽÄĮÃīIMSūW―jÆäËûŨ―MÕJŨCÏōÁŋĒĘ§Ð§ĢŽŌōé―KķËÕJéąūĩØĩÄSQNīóÓÚIMSūW―jSCSCFąĢīæĩÄÏōÁŋSQNĢŽŪaÉúÁËʧÐōĮérĄĢ

éÁËpÉŲʧÐōĮérĩÄŪaÉúĢŽpÉŲAKAÕJŨCÏōÁŋĩÄÏûšÄĢŽ―YšÏGBAAKAšÍIMS-AKAĩÄĖØücĢŽŋÉŌÔŋž]GBAÔÚIMSūW―jëHÉĖÓÃēŋĘðrĢŽĒGBA-AKAšÍIMS-AKAĩÄÕJŨCÏōÁŋŽFđēÏíĄĢŌŧ·NŋÉÐÐĩÄ―âQ·―°ļĘĮĢšSCSCFšÍBSFÖŪégđēÏíÕJŨCÏōÁŋĄĢūßówíÕfĢŽIMS-AKAÁũģĖÖÐĢŽS-CSCFÄHSSÏÂÝdÐÂĩÄÕJŨCÏōÁŋšóĢŽÔöžÓÏōBSFÍŽē―ÕJŨCÏōÁŋĩÄ―ÓŋÚĢŽBSFąūĩØąĢīæÕJŨCÏōÁŋĢŽŌÔąãGBA-AKAÁũģĖĘđÓÃĄĢÔÚGBA-AKAÁũģĖÖÐĢŽČįđûBSFÄHSSÏÂÝdÁËÐÂĩÄÕJŨCÏōÁŋĢŽBSFÐčŌŠÏōSCSCFÍŽē―ÕJŨCÏōÁŋĢŽŌÔąãIMS-AKAÁũģĖĘđÓÃĄĢÍĻß^Ô―âQ·―°ļĢŽĖáļßÁËAKAÕJŨCÏōÁŋŲYÔīĩÄĘđÓÃЧÂĘĢŽpÉŲÁËʧÐōĮérĄĢ

D4 UEÅcBSF―ŧŧĨÁũģĖ

3 GBAÔÚIMSÖЊÓÃĩÄ―ĻŨh

3.1 šÏŌŧēŋĘðéÁËpÉŲūW―jĩÄÍësÐÔĢŽ·―ąãß\ IÉĖĩÄß\ūSđÜĀíĢŽÔÚIMSūW―jÖÐēŋĘðGBAžÜĢŽŋÉŌÔŋž]Ēēŋ·ÖßÝūWÔŠßMÐÐÎïĀíšÏÔOĢŽÓÐ3·N―âQ·―°ļĄĢ

·―°ļ1ĢšAPšÍSCSCFšÏÔOĄĢAPšÍSCSCFÅcASķžÓÐ―ÓŋÚĢŽAPšÍSCSCFÎïĀíšÏÔOĢŽŋÉŌÔšŧŊ―MūWĄĢ

·―°ļ2ĢšSCSCFšÍBSFšÏÔOĄĢSCSCFšÍBSFķžÐčŌŠÔLHSSĢŽŦ@ČĄÕJŨCÏōÁŋĢŽÉÕßÅcHSS―ÓŋÚÏāÍŽĢŽēÉÓÃÍŽÓĩÄÏûÏĒŦ@ČĄÕJŨCÏōÁŋĢŽBSFšÍSCSCFÎïĀíšÏÔOĢŽŋÉŌÔđēÏíÕJŨCÏōÁŋž°ēŋ·ÖĖĀíßÝĄĢ

·―°ļ3ĢšBSFšÍAPšÏÔOĄĢBSFšÍAPŨũéßÝūWÔŠĢŽļũŨÔūßÓЊÁĒĩÄßÝĢŽëHēŋĘðrĢŽŋÉŌÔßMÐÐÎïĀíšÏÔOĢŽšŧŊūW―jĄĢ

3.2 ŠÓÃ―ĻŨh

IMSūW―jÄŋĮ°ŌŅ―Ö§ģÖĢšŌŧæIÍĻĄĒžīrÍĻÐÅIMĄĒķāÃ―ówķĖÐÅĄĒēĘâĄĒCentrexĄĒMMTELASĩČŠÓ÷þÕĢŽīËÍâIMSé_·ÅĘ―ŠÓÞÜßÖ§ģÖÓÎōĄĒŌô·ĩČÐÂĩÄŠÓ÷þÕĄĢëSÖøIMSūW―jIÕÔ―íÔ―ķāĢŽGBAÔÚIMSūW―jÖЊÓÃÐčĮóūÍÔ―ÁŌĄĢŧųÓÚĶGBAšÍIMSĩÄÉîČëŅÐūŋĢŽ―YšÏŠÓÃĩÄÉîČë·ÖÎöĢŽĶIMSūW―jÖÐēŋĘðGBAžÜĢŽÎŌĖáģöČįÏÂ―ĻŨhĢš

ĢĻ1ĢĐ―KķËÐčŌŠÖ§ģÖĶūW―jĩÄÕJŨCĢŽ·ĀÖđÎÔėūW―jļ`ČĄÓÃôÐÅÏĒĄĢ

ĢĻ2ĢĐ―KķËŨîšÃÄÜōÖ§ģÖÍĻÓÞŊģÉë·ŋĻĢĻUICCĢĐŋĻĢŽĶÓÚSIMŋĻÓÃôĢŽŨîšÃÄÜōĶ―KķËßMÐÐļÄÔėĢŽĖáļß―KķËĩÄ°ēČŦÐÔĄĢ

ĢĻ3ĢĐÔÚMD5Ëã·ĻÖÐĢŽŌŠĮó―KķËšÍūW―jēÉÓÓauth-int”ßMÐÐÓËãĄĢ

ĢĻ4ĢĐēÉÓÃAKAÕJŨCÏōÁŋĩÄđēÏíCÖÆĢŽpÉŲÏōÁŋŲYÔīĩÄÏûšÄĢŽpÉŲʧÐōĮérĩÄģöŽFĄĢ

ĢĻ5ĢĐŋž]GBAūW―jĩÄ°ēČŦÐÔĢŽÐčŌŠBSF/APšÍUEÖŪégēŋĘð·ĀŧðĶĢŽŧōÕßBSF/APČÖ÷ĀđĨôđĶÄÜĢŽąĢŨCGBAūW―jĩÄ°ēČŦÐÔĄĢ

ĢĻ6ĢĐļųþß\ IÉĖÐčĮóĢŽŋž]šÏŌŧēŋĘðĢŽšŧŊūW―jĄĢ

4 ―YĘøÕZ

ÎÄÕ·ÖÎöÁËGBAžÜšÍÁũģĖĢŽ―YšÏGBAžÜÔÚIMSūW―jÖЊÓÃĢŽÄ―KķË°ēČŦĄĒËã·Ļ°ēČŦĄĒÕJŨCÏōÁŋđēÏíĩČŨ―ĮķČßMÐÐÁËÉîČë·ÖÎöĢŽéGBAžÜÔÚIMSūW―jÖÐÉĖÓÃĖáģöÁËŌŧÐĐ―ĻÔOÐÔŌâŌĢŽ°üĀĻđēÏíÏōÁŋĄĒēÉÓÃSHA-1Ëã·ĻĄĒēÉÓÃUICCŋĻĄĒšÏŌŧēŋĘðĩČĄĢß@ÐĐŅÐūŋšÍ―ĻŨhąØČŧĶGBAžÜÔÚIMSūW―jÖÐĩÄŠÓçíŌŧķĻĩÄÍÖúšÍÖļ§ĄĢ

ĒŋžÎÄŦI

[1]ÔŽįų.IMSūW―j°ēČŦžžÐgŅÐūŋ[J].ëÐÅūWžžÐg,2008,(9):8-10.

[2]ÚwīĻąó,ĩČ.ŧųGBAĩÄMBMS―KķË°ēČŦówÏĩŅÐūŋ[J].ëŌžžÐg,2008,32(7):36-38.

[3]ĀîŲFÓÂ,ÚwīĻąó.ŧųÓÚGBAĩÄTDMBMSūW―j°ēČŦówÏĩŅÐūŋ[J].ÖØcā]ëīóWWó,2008,20(6):639-642.

[4]ČÎ÷,Āî.ŧųÓÚGBAĩÄÕJŨCčbāÁũģĖ[J].ÓËãCÏĩ―yŠÓÃ,2011,20(2):137-141.

[5]3GPPTS33.220-c00.3rdGenerationPartnershipProject;TechnicalSpecificationGroupServicesandSystemAspects;3GSecurity;GenericAuthenticationArchitecture(GAA);Genericbootstrappingarchitecture[S].

[6]3GPPTS29.109-b30.3rdGenerationPartnershipProject;TechnicalSpecificationGroupCoreNetwork;GenericAuthenticationArchitecture(GAA);ZhandZnInterfacesbasedontheDiameterprotocol;Protocoldetails[S].

[7]3GPPTS24.109-c00.3rdGenerationPartnershipProject;TechnicalSpecificationGroupCoreNetwork;Bootstrappinginterface(Ub)andNetworkapplicationfunctioninterface(Ua);Protocoldetails[S].

[8]ĒÄÁŌú,·û.IMSÔÚÎïÂūWÖÐĩÄŠÓÃģõĖ―[J].ā]ëÔOÓžžÐg,2012,(6):27-30.

[9]Öėąó,ÖėÛČA,·û.IMSÔÚŌÆÓūW―jŅÝßMÖÐĩÄđēĖīaēßÂÔŅÐūŋ[J].ā]ëÔOÓžžÐg,2013,(4):10-14.

[10]Āîę,ÉęãCūĐ,ÁŪ·ž·ž.IMSūW―jķā·NčbāCÖÆĩÄŅÐūŋ[J].ÎĒÓËãCÐÅÏĒ.2008,24(3-3):42-43.

[11]Íõ·f,ķ―.ŌÆÓŌîlIÕÔÚIMS·Ö―MūWÖÐĩÄēŋĘðÅcčbāŅÐūŋ[J].ÐÅÏĒžžÐg,2010,(10):82-84.

[12]·―ÖÛĩČ,3G―ÓČëžžÐgÖÐÕJŨCčbāĩÄ°ēČŦÐÔŅÐūŋ[J].ÎĒëŨÓWÅcÓËãC,2004,21(9):33-37.